W branży B2B, skuteczne wykorzystanie content marketingu jest kluczowym elementem strategii e-marketingowej. Content marketing polega na tworzeniu i udostępnianiu wartościowych, atrakcyjnych treści, które przyciągają uwagę potencjalnych klientów i budują zaufanie do marki. Artykuł omawia skuteczne strategie content marketingu w e-marketingu B2B, takie jak tworzenie treści rozwiązujących problemy biznesowe, personalizacja treści, wykorzystanie różnorodnych formatów treści oraz promocja i dystrybucja treści. Dodatkowo zachęca do monitorowania i analizowania efektywności działań content marketingowych oraz podkreśla znaczenie tej strategii w budowaniu relacji z klientami i generowaniu zainteresowania ofertą. W kontynuacji artykułu opisane są skuteczne strategie e-marketingu w branży B2B związane z mediami społecznościowymi, takie jak kreowanie profesjonalnego wizerunku na LinkedIn, publikowanie treści na blogu firmowym, wykorzystywanie filmów i webinariów na YouTube oraz budowanie zaangażowania na Twitterze.

Komputeryzowane Porady

Kategoria „Komputeryzowane Porady” to dział zawierający praktyczne wskazówki oraz porady dotyczące obsługi komputerów i urządzeń elektronicznych. W ramach tej sekcji czytelnicy mogą znaleźć artykuły omawiające takie zagadnienia jak optymalizacja pracy komputera, bezpieczeństwo w sieci, wybór odpowiedniego oprogramowania czy rozwiązywanie typowych problemów technicznych. Ponadto, artykuły poświęcone komputerowym poradom zawierają również sugestie dotyczące wyboru sprzętu oraz jego konserwacji, co stanowi cenne wsparcie dla wszystkich, którzy chcą skutecznie wykorzystać swoje urządzenia do pracy, nauki czy rozrywki.

W kategorii „Komputeryzowane Porady” czytelnicy znajdą praktyczne wskazówki dotyczące wykorzystania komputerów w codziennym życiu. Od podstawowych porad dla początkujących użytkowników, po zaawansowane techniki wykorzystania oprogramowania, artykuły w tej sekcji są wartościowym źródłem informacji dla wszystkich, którzy chcą lepiej zrozumieć i wykorzystać potencjał swojego sprzętu elektronicznego. Niezależnie od poziomu doświadczenia czy umiejętności komputerowych, „Komputeryzowane Porady” oferują praktyczne wskazówki oraz rozwiązania problemów, które mogą być przydatne dla każdego użytkownika komputera.

Trendy e-mail marketingu, na które musisz zwrócić uwagę w 2022 roku

W 2022 roku personalizacja treści w e-mail marketingu jest kluczowym trendem, który pozwala firmom skuteczniej komunikować się z odbiorcami. Indywidualne podejście do użytkowników, oparte na zebranych danych o ich zainteresowaniach i zachowaniach, sprawia, że wiadomości e-mailowe stają się bardziej efektywne. Szczególną uwagę warto zwrócić na dynamiczną personalizację treści, która nie tylko uwzględnia podstawowe dane, ale także bieżące zachowania odbiorców. Kluczowym elementem skutecznej personalizacji jest odpowiednie wykorzystanie danych, z zachowaniem prywatności odbiorców. Dodatkowo, integracja e-mail marketingu z innymi kanałami marketingowymi oraz automatyzacja działań pozwalają na lepsze wykorzystanie potencjału e-mail marketingu i precyzyjny pomiar efektywności, co może znacząco wzmacniać skuteczność działań marketingowych. Te trendy sprawiają, że wartością artykułu jest przekazanie czytelnikowi wskazówek, jak dostosować e-mail marketing do nowych wymogów rynku.

Faktoring jako forma finansowania dla małych i średnich przedsiębiorstw

Faktoring pełny jest wyjątkowo korzystnym rozwiązaniem dla małych i średnich przedsiębiorstw, umożliwiającym szybki dostęp do środków poprzez zbycie należności oraz zapewniającym elastyczność i natychmiastowe środki. Korzyści płynące z korzystania z faktoringu pełnego są liczne, w tym zwiększenie stabilności finansowej, minimalizacja ryzyka związanego z długimi terminami spłat oraz eliminacja problemów z windykacją wierzytelności. Artykuł przedstawia faktoring jako skuteczne narzędzie wspierające rozwój biznesu, umożliwiające firmom skoncentrowanie się na rozwoju działalności, zamiast trać znaczące zasoby na windykację wierzytelności. Warto sięgnąć po całość artykułu, aby lepiej zrozumieć, w jaki sposób faktoring może pomóc małym i średnim przedsiębiorstwom w zwiększeniu płynności finansowej oraz uniknięciu problemów związanych z utrzymaniem płynności finansowej.

Bezpieczeństwo w sieci – jak chronić swoje dane

W artykule omawiającym pięć najważniejszych reguł ochrony danych w sieci, odkryjesz kluczowe aspekty dbania o bezpieczeństwo w dobie cyfrowego świata. Po pierwsze, dowiesz się, dlaczego ważne jest używanie silnych haseł i unikanie ich wielokrotnego wykorzystywania. Po drugie, brane pod uwagę jest wybór oprogramowania antywirusowego oraz firewalla. Ponadto, autor omawia powody unikania podawania danych osobowych w niewiadomych miejscach, a także istotę regularnej aktualizacji oprogramowania. Wreszcie, czytelnik dowie się, dlaczego korzystanie z bezpiecznej sieci jest niezmiernie ważne. Odziejesz się, dlaczego przestrzeganie tych pięciu reguł może znacząco podnieść poziom bezpieczeństwa własnych danych osobowych. Natomiast w tekście dotyczącym zagrożeń cybernetycznych, czytelnik zostanie poinformowany, jak rozpoznać atak i jak działać skutecznie w przypadku takiego incydentu. Autor szczegółowo omawia zagrożenia takie jak phishing, malware oraz ransomware, a także przedstawia objawy, na które należy zwrócić uwagę. Podkreśla również znaczenie szybkiego i skutecznego działania w przypadku podejrzenia ataku oraz wskazuje kroki, które należy podjąć w celu minimalizacji strat. Zapoznanie się z tymi artykułami pomoże czytelnikowi w zrozumieniu aktualnych zagrożeń w cyberprzestrzeni oraz pozwoli na skuteczną ochronę swoich danych.

Przyszłość sztucznej inteligencji

Rozwój sztucznej inteligencji otwiera niezliczone perspektywy i wyzwania, prowadząc do coraz większej zaawansowania tego obszaru technologicznego. Uczenie maszynowe stanowi kluczowy obszar rozwoju, umożliwiając szybsze rozwiązywanie problemów i zdolność do prognozowania zdarzeń na podstawie analizy danych historycznych. Jednak pojawiają się także poważne wyzwania związane z wartościami etycznymi, prywatnością, bezpieczeństwem danych i potencjalnym wykluczeniem społecznym. Kluczowym wyzwaniem jest znalezienie równowagi pomiędzy rozwojem technologicznym a zachowaniem wartości etycznych i społecznych, co ma kluczowe znaczenie dla przyszłości sztucznej inteligencji. Dyskusja na temat etyki w kontekście sztucznej inteligencji obejmuje kwestie odpowiedzialności AI, autonomii systemów, ochrony danych osobowych, uczciwości algorytmów i przejrzystości procesu podejmowania decyzji. Przyszłość pracy w erze sztucznej inteligencji wymaga przemyślanej adaptacji, aby wykorzystać potencjał technologii AI, jednocześnie minimalizując negatywne skutki automatyzacji procesów na rynku pracy. Zagadnienia te wymagają współpracy między naukowcami, deweloperami, politykami i społecznością, aby stworzyć odpowiednie ramy etyczne dla sztucznej inteligencji.

Wpływ mediów społecznościowych na relacje międzyludzkie

Wpływ mediów społecznościowych na życie społeczne i rodzinne jest niezwykle istotny w dzisiejszym świecie. W artykule omawia się negatywne skutki nadmiernego korzystania z platform takich jak Facebook, Instagram czy Twitter, które prowadzą do poczucia izolacji i niewystarczalności. Jednakże, korzystanie z mediów społecznościowych może również przyczynić się do wzmacniania więzi rodzinnych poprzez utrzymanie kontaktu na odległość i dzielenie się emocjonalnymi treściami. Niestety, nadmierne korzystanie z tymi platformami może prowadzić do zaniedbywania rzeczywistych relacji z bliskimi oraz wywoływać cyberprzemoc, która ma negatywne konsekwencje emocjonalne. Artykuł podkreśla konieczność świadomego korzystania z mediów społecznościowych, z umiarem i świadomością, by czerpać korzyści z tych platform, jednocześnie unikając negatywnych skutków dla relacji rodzinnych i społecznych.

Bezpieczeństwo w chmurze obliczeniowej

Artykuł omawia kluczowe wyzwania związane z bezpieczeństwem danych w chmurze obliczeniowej oraz strategie ochrony przed nimi. Przechowywanie coraz większych ilości informacji w chmurze niesie za sobą konieczność zminimalizowania ryzyka utraty danych i nieautoryzowanego dostępu do informacji. Autor przedstawia zagrożenia takie jak ataki hakerskie, awarie systemu czy błędy użytkowników, a następnie proponuje strategie, takie jak silne szyfrowanie, zarządzanie dostępem i monitorowanie incydentów, które pomagają chronić dane. W kolejnych częściach artykułu omówione zostały także zagrożenia związane z przechowywaniem danych w chmurze obliczeniowej oraz metody ochrony prywatności i zabezpieczania informacji. Całość artykułu stanowi kompleksowe omówienie tematyki bezpieczeństwa w chmurze obliczeniowej, zachęcając czytelnika do zgłębienia wszystkich aspektów związanych z tym tematem.

Internet rzeczy – nowe możliwości i ryzyko dla użytkowników

Internetu rzeczy jest konieczność zapewnienia odpowiedniego zabezpieczenia sieci oraz urządzeń IoT. Choć IoT oferuje wygodę, efektywność oraz zbieranie ogromnych ilości danych, to istnieje również zwiększone ryzyko naruszenia prywatności oraz kradzieży informacji. W miarę rozwoju tej technologii, producenci urządzeń oraz użytkownicy muszą zdawać sobie sprawę z konieczności skutecznych środków ochrony, takich jak regularne aktualizacje oprogramowania, stosowanie silnych zabezpieczeń oraz świadome korzystanie z urządzeń IoT. Warto więc zgłębić wiedzę na temat bezpieczeństwa w erze Internetu rzeczy i podejmować odpowiednie działania, aby zminimalizować potencjalne ryzyka i cieszyć się korzyściami płynącymi z rozwoju IoT.

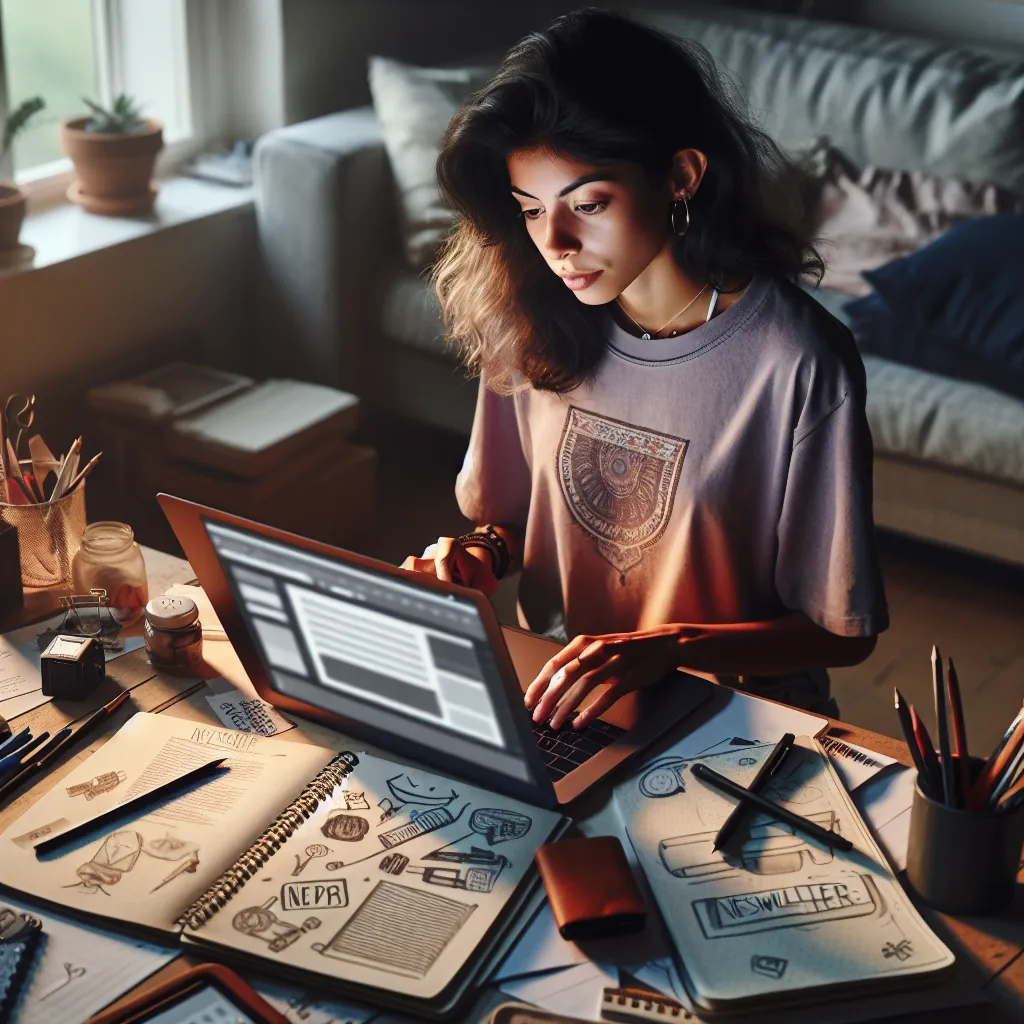

Skuteczne narzędzia e-mailowego marketingu

Artykuł porusza temat sztuki kreowania atrakcyjnych newsletterów, koncentrując się na najważniejszych elementach budowania skutecznych kampanii e-mailowych. Opisuje, jakie czynniki mają kluczowe znaczenie w procesie tworzenia atrakcyjnych newsletterów i jakie strategie personalizacji treści e-mailowych przynoszą najlepsze rezultaty. Autor wyraźnie podkreśla, że dbanie o design newslettera, treści atrakcyjne dla odbiorców oraz analizę wyników są kluczowe dla sukcesu w e-mail marketingu. Zachęca czytelników do wykorzystania danych demograficznych oraz monitorowania zachowań odbiorców w celu dostosowania treści do indywidualnych potrzeb oraz zwiększenia zaangażowania. Artykuł daje klarowny przekaz, że skuteczny e-mail marketing to proces ciągłego doskonalenia, wymagający analizy wyników i reagowania na opinie odbiorców. Zawarte informacje są idealnym przewodnikiem dla każdego przedsiębiorcy, który chce osiągnąć sukces w e-mail marketingu, dlatego warto zgłębić całą jego treść.

Wykorzystanie mediów społecznościowych w e-marketingu

Artykuł przedstawia istotną rolę mediów społecznościowych w strategiach e-marketingowych, podkreślając ich walory w bezpośrednim kontakcie z klientami, budowaniu silnej relacji oraz skutecznym promowaniu produktów i usług. Szczegółowo omawia narzędzia promocji, w tym reklamę płatną, influencerów oraz konkursy, które pozwalają dotrzeć do wąskich grup odbiorców i zwiększyć zaufanie do marki. Dodatkowo, artykuł opisuje zasady tworzenia skutecznych kampanii reklamowych, podkreślając konieczność strategii, zaangażowania z użytkownikami oraz monitorowania efektów działań. Zachęca czytelnika do zgłębienia treści, które mogą pomóc w zrozumieniu pełnego potencjału mediów społecznościowych w e-marketingu i wypracowaniu efektywnej strategii marketingowej.